Tìm hiểu về Ransomware CryptoWall 4.0

Ransomware CryptoWall 4.0 là gì? Làm thế nào để dọn sạch

Ransomware CryptoWall 4.0?

CryptoWall 4.0 là một dạng ransomware mã hóa các tập tin, ransomware này

sẽ mã hóa các tài liệu cá nhân mà nó phát hiện trên máy tính của nạn nhân

bằng cách sử dụng key RSA-2048 (thuật toán mã hóa AES CBC 256-bit).

Sau đó sẽ hiển thị thông báo nói rằng để giải mã dữ liệu bạn cần thanh toán

một khoản tiền.

Nếu phát hiện các tập tin của bạn bỗng dưng biến mất hoặc bị đổi tên bằng

các ký tự ngẫu nhiên, chẳng hạn như “e9fgbb.ie0r“, “52lcvn.ifggh”

“d3uhgfds.gre8v",.... Và tất cả thư mục Documents, Pictues và Desktop có

chứa các file HTML và file PNG có các tên ngẫu nhiên như

“HELP_FILE_4BAACA128.PNG“, “HELP_FILE_4BAACA128.HTML",...

Rất có thể máy tính của bạn đã bị ransomware Cryptowall tấn công.

1. Virus CryptoWall 4.0 tấn công máy tính người dùng như thế nào?

Virus CryptoWall 4.0 được phân phối thông qua: các trang web độc hại hoặc

các trang web bị hack, và nó có thể truy cập máy tính của bạn thông qua việc

khai thác bộ kit tấn công (exploit kits) sử dụng các lỗ hổng trên máy tính của

bạn để cài đặt Trojan mà bạn không hề hay biết.

Ngoài ra cách thức trên, virus CryptoWall 4.0 còn có thể truy cập máy tính

của bạn bằng cách sử dụng các email spam đính kèm hoặc link đến các trang

web độc hại. Cyber-criminals là email spam có thông tin tiêu đề giả mạo, lừa

người dùng để họ tin rằng nó là email từ công ty DHL hoặc FedEx.

Hoặc khi cài đặt một phần mềm nào đó, người dùng vô hình cài đặt thêm các

phần mềm giả mạo mà họ không hề hay biết.

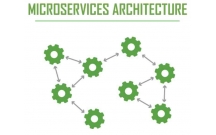

2. Ransomware CryptoWall 4.0 là gì?

Ransomware CryptoWall 4.0 nhắm mục đích tới tất cả các phiên bản

Windows, trong đó bao gồm Windows 10, Windows Vista, Windows 8 và

Windows 7. Loại Ransomware này sử dụng cách mã hóa các tập tin của

người dùng khá đặc biệt, nó sử dụng phương pháp mã hóa AES-265 và RSA

để đảm bảo rằng nạn nhân sẽ không có sự lựa chọn nào khác.

Khi ransomware CryptoWall 4.0được cài đặt trên máy tính của bạn, nó sẽ tạo

ra các tên thực thi ngẫu nhiên trong thư mục "%AppData" hoặc thư mục

"%LocalAppData". Thực thi này khởi chạy và bắt đầu quét tất cả các ổ trên

máy tính của bạn để mã hóa các tập tin dữ liệu.

Ransomeware CryptoWall 4.0 sẽ tìm kiếm các tập tin có phần đuôi mở rộng

cụ thể để mã hóa. Các tập tin nó mã hóa bao gồm các tài liệu và các tập tin

quan trọng như .doc, .docx, .xls, .pdf và một số tập tin khác. Khi các tập tin

được phát hiện, nó sẽ thêm phần đuôi mở rộng mới vào tên tập tin (chẳng hạn

như 3aweno9f.7gt8 , 0hewendfq.p5r hoặc d2121rg.m4).

Một khi các tập tin đã được mã hóa, người dùng sẽ rất khó có thể nhận biết

được các tập tin nào cần phải khôi phục và khôi phục như thế nào.

Dưới đây là danh sách các tập tin mở rộng mà ransomware nhắm đến:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum,

.ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn,

.sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho,

.cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu,

.layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor,

.psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2,

.mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi,

.litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a,

.pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png,

.jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx,

.r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw,

.bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd,

.dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx,

.ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm,

.odp, .ods, .odt

Trong quá trình mã hóa các tập tin của bạn, ransomware CryptoWall 4.0 còn

tạo ra các file văn bản HELP_YOUR_FILES.TXT

và HELP_YOUR_FILES.HTML trong mỗi thư mục có chứa các tập tin đã bị

mã hóa và trên màn hình Desktop Windows. Loại ransomware này cũng thay

đổi hình nền màn hình Desktop Windows thành HELP_YOUR_FILES.PNG.

Các tập tin này nằm trong mỗi thư mục có chứa các tập tin đã được mã hóa

cũng như trong thư mục Startup, thư mục có chứa các chương trình tự động

hiển thị khi người dùng đăng nhập. Và các tập tin này sẽ chứa các thông tin

làm thế nào để truy cập các trang web thanh toán và nhận lại các tập tin của

bạn.

Các trang thanh toán tiền bao gồm:

3wzn5p2yiumh7akj.partnersinvestpayto.com,

3wzn5p2yiumh7akj.marketcryptopartners.com,

3wzn5p2yiumh7akj.forkinvestpay.com,

3wzn5p2yiumh7akj.effectwaytopay.com, và 3wzn5p2yiumh7akj.onion.

3. Máy tính của bạn có đang bị virus CryptoWall 4.0 tấn công?

Nếu máy tính của bạn bị ransomware CryptoWall 4.0 tấn công, trên màn hình

sẽ hiển thị hình nền HELP_YOUR_FILES.PNG che toàn bộ màn hình

Desktop. Và một tập tin văn bản sẽ hiển thị trên màn hình Desktop. Các tập

tin này có chứa phần hướng dẫn các nạn nhân cách làm thế nào để khôi phục

các tập tin đã bị mã hóa.

Và trên màn hình sẽ hiển thị thông báo kèm theo thông điệp:

có thể bạn quan tâm

Tổng hợp một số loại ransomware có thể bạn không biết

4

888

286

An ninh, bảo mật

4

(New)

Tổng hợp những phần mềm Anti-Ransomware tốt nhất

8

998

282

An ninh, bảo mật

8

(New)

Hướng dẫn loại bỏ tận gốc virus *.OSIRIS - Ransomware Locky

16

1.224

305

An ninh, bảo mật

16

(New)

Các loại virus Ransomware siêu nguy hiểm và đáng sợ nhất

5

2.430

248

An ninh, bảo mật

5

(New)

Tìm hiểu linh kiện trong máy tính và giải mã tín hiệu những lỗi cơ bản

6

1.102

309

Tài liệu CNTT khác

6

(New)

Luận văn: Những vấn đề cơ bản về hiệu quả huy động vốn của NHCTVN và t...

109

863

364

Kinh tế quản lý

109

(New)

Nghiên cứu sự tạo thành hạt hiếu khí trong xử lý nước thải giết mổ gia...

68

890

340

Kỹ thuật

68

(New)

Đánh giá hiệu quả hoạt động tín dụng Công Thương nghiệp tại Ngân hàng...

75

767

288

Kinh tế quản lý

75

(New)

thông tin tài liệu

CryptoWall 4.0 là một dạng ransomware mã hóa các tập tin, ransomware này sẽ mã hóa các tài liệu cá nhân mà nó phát hiện trên máy tính của nạn nhân bằng cách sử dụng key RSA-2048 (thuật toán mã hóa AES CBC 256-bit)

Mở rộng để xem thêm

từ khóa liên quan

tài liệu mới trong mục này

tài liệu hot trong mục này

tài liệu giúp tôi

Nếu bạn không tìm thấy tài liệu mình cần có thể gửi yêu cầu ở đây để chúng tôi tìm giúp bạn!

xem nhiều trong tuần

70 câu hỏi trắc nghiệm luyện thi chứng chỉ tin A

Đề thi và lời giải môn xác suất thống kê của trường Học viện ngân hàng

Địa lý 12 Phát triển cây công nghiệp lâu năm Tây Nguyên

Giáo trình Quản trị học của Đại học kinh tế quốc dân

Tiểu luận: Vị trí, vai trò, nhiệm vụ của người Đảng viên với ĐCSVN- Phấn đấu, rèn luyện và tuyên truyền nhân dân của người Đảng viên

Bài tập nâng cao Tiếng Việt lớp 2: Chính tả

yêu cầu tài liệu

Giúp bạn tìm tài liệu chưa có

×